في عصر الذكاء الاصطناعي والتقنيات المتقدمة، باتت الهجمات السيبرانية والتهديدات الأمنية تثير القلق، لدى الأفراد والمؤسسات والدول، باختلاف المواقع والاهتمامات والأدوار.

وليس غريباً أن تعلو أصوات خبراء الأمن السيبراني، الذين دقوا ناقوس الخطر بشأن التهديدات السيبرانية في أولمبياد باريس 2024، في وقت يعزز فيه منظمو الألعاب الأولمبية في باريس احتياطات الأمن السيبراني، على وقع تحذيرات الخبراء ووكالات إنفاذ القانون من توقع زيادة في الهجمات الإلكترونية قبل الألعاب هذا الصيف.

ومن المتوقع أن تبيع الألعاب الأولمبية، التي ستفتتح في 26 يوليو 2024، أكثر من 13 مليون تذكرة وتجلب أكثر من 15 مليون زائر إلى باريس، مما يولد نشاطًا اقتصاديًا يقدر بنحو 11 مليار يورو، لذلك يحذر الخبراء من أن عمليات إصدار التذاكر الضخمة والزيادة الكبيرة في التجارة، تجعل الألعاب هدفًا جذابًا للهجمات الإلكترونية.

وبمطالعة تقرير التهديدات العالمية لعام 2024 من CrowdStrike عن التحديات الأمنية المتزايدة التي تواجهها المؤسسات في جميع أنحاء العالم، نجد أن لهذه التحذيرات وجاهتها. فالتقرير رصد زيادة في التهديدات السحابية، إذ شهدت الهجمات على البنية التحتية السحابية زيادة بنسبة 75% في عام 2023، مقارنة بالعام السابق، حيث يستغل المهاجمون الاعتماد المتزايد على السحابة لاختراق الأنظمة باستخدام بيانات اعتماد صالحة وأدوات مشروعة.

ويعتمد المهاجمون على استخدام بيانات اعتماد صالحة للوصول إلى بيئات السحابة، مما يجعل من الصعب التمييز بين النشاط العادي والنشاط الخبيث، فيما تتضمن الأساليب الشائعة استخدام مفاتيح API المسروقة وتخطي المصادقة متعددة العوامل.

وحدد التقرير - الذي يعتبر مصدراً هاماً في مجال الأمن السيبراني، السرعة في تنفيذ الهجمات، إذ بيّن أن الوقت القياسي لأسرع هجوم إلكتروني مسجل كان دقيقتين و7 ثوانٍ فقط، مما يعكس قدرة المهاجمين على التحرك بسرعة كبيرة بين الأنظمة المصابة داخل المؤسسة.

ويشير هذا الوقت إلى الفترة الزمنية التي يستغرقها المهاجمون للانتقال من جهاز مخترق إلى آخر داخل الشبكة، فيما يوضح التقرير أن الزمن المتوسط للاختراق هو 62 دقيقة في عام 2023، مما يعكس تزايد قدرة المهاجمين على التحرك بسرعة داخل الشبكات المخترقة.

وأوضح التقرير الذي يتناول الاتجاهات الرئيسية والأحداث التي ميزت مشهد التهديدات في عام 2023، ويسلط الضوء على كيفية تكيف المهاجمين مع التقنيات الحديثة لزيادة فعالية هجماتهم وتجنب الاكتشاف، أن الهجمات بدون برمجيات ضارة مثّلت 75% من الهجمات التي تم رصدها في عام 2023، وهي الهجمات التي كانت خالية من البرمجيات الضارة التقليدية، إذ يستخدم المهاجمون تقنيات مثل تصيد بيانات الاعتماد وسرقة الهويات، والهجمات الهندسية الاجتماعية، ورش كلمات المرور، ويستغلون بيانات اعتماد صالحة للدخول إلى الأنظمة، مما يجعل اكتشافهم أكثر صعوبة.

وذكر التقرير أن هناك زيادة كبيرة في التهديدات التي تعتمد على سرقة الهوية، وهي سرقات مدعومة بتقنيات مثل الذكاء الاصطناعي التوليدي.

وتشمل هذه التهديدات التصيد الاحتيالي، الهندسة الاجتماعية، وشراء بيانات الاعتماد من وسطاء الوصول، فيما تزداد شعبية تكتيكات مثل تبديل بطاقة SIM وتجاوز المصادقة متعددة العوامل، على ما أفاد التقرير.

ويستغل المهاجمون العلاقات بين البائعين والعملاء لتحقيق أكبر عائد على استثماراتهم، حيث يقومون بفتح نقطة وصول واحدة تمكنهم من استهداف العديد من المؤسسات عبر مختلف القطاعات والمناطق. تتضمن الأساليب الرئيسية استغلال وصول البائعين الذين يقدمون خدمات تقنية المعلومات، واختراق سلاسل التوريد البرمجية لاستخدام برامج موثوقة في نشر الأدوات الضارة.

ويثير استخدام الذكاء الاصطناعي التوليدي مخاوف جديدة، حيث يتيح للمهاجمين تنفيذ حملات هندسة اجتماعية مقنعة وخلق برمجيات وأدوات ضارة بقدرات متقدمة، ومن المتوقع أن يستمر هذا الاتجاه في النمو، مما يزيد من تعقيد الهجمات.

وفيما يتعلق بالتأثير على الاستحقاقات الانتخابية في العالم، فمع وجود أكثر من 40 انتخابات ديمقراطية مقررة في عام 2024، تتوقع CrowdStrike أن يحاول المهاجمون، خصوصاً من الدول القومية مثل الصين وروسيا وإيران، استغلال هذه الفرص لنشر المعلومات المضللة وزعزعة استقرار العملية الانتخابية والتأثير على الرأي العام.

وتضمن تقرير التهديدات العالمية لعام 2024 من CrowdStrike عدة أمثلة على الهجمات البارزة التي وقعت في 2023، منها الهجوم على سلسلة التوريد؛ إذ تم استهداف العديد من الشركات من خلال هجوم على سلسلة التوريد البرمجية، حيث استخدم المهاجمون برامج موثوقة لنشر أدواتهم الضارة عبر نطاق واسع من الضحايا، وهذا النوع من الهجمات يُظهر مدى تعقيد واستراتيجية الهجمات الحديثة.

كما تم اختراق عدة مؤسسات من خلال الوصول غير المشروع إلى بيئات السحابة باستخدام بيانات اعتماد مسروقة، واستطاع المهاجمون استغلال ثغرات في أنظمة الأمان السحابية للوصول إلى بيانات حساسة ونظم التشغيل الداخلي.

ويتوقع التقرير أن يستمر تطور مشهد التهديدات السيبرانية في 2024 بشكل يعكس التحديات والفرص التالية، فأولاً ستتصاعد التهديدات السحابية مع استمرار اعتماد المؤسسات على الحلول السحابية، ويتوقع أن تستمر الهجمات على البنية التحتية السحابية في الزيادة، إذ سيواصل المهاجمون استغلال الثغرات في أنظمة الأمان السحابية واستخدام بيانات الاعتماد المسروقة للوصول إلى الأنظمة الحساسة.

ومن المتوقع كذلك - حسب التقرير - أن تزيد الهجمات التي لا تعتمد على البرمجيات الضارة التقليدية، حيث سيتجه المهاجمون نحو استخدام تقنيات أكثر تعقيدًا وتخفيًا لاختراق الأنظمة، فيما سيشمل ذلك استخدام المزيد من الأدوات الشرعية والممارسات المعقدة التي تجعل اكتشافهم أكثر صعوبة.

كما سيستمر الذكاء الاصطناعي التوليدي في تحسين قدرات المهاجمين على تنفيذ حملات هندسة اجتماعية معقدة وخلق برمجيات ضارة بقدرات متقدمة، مما يزيد من تعقيد الهجمات ويصعب التصدي لها.

توصيات

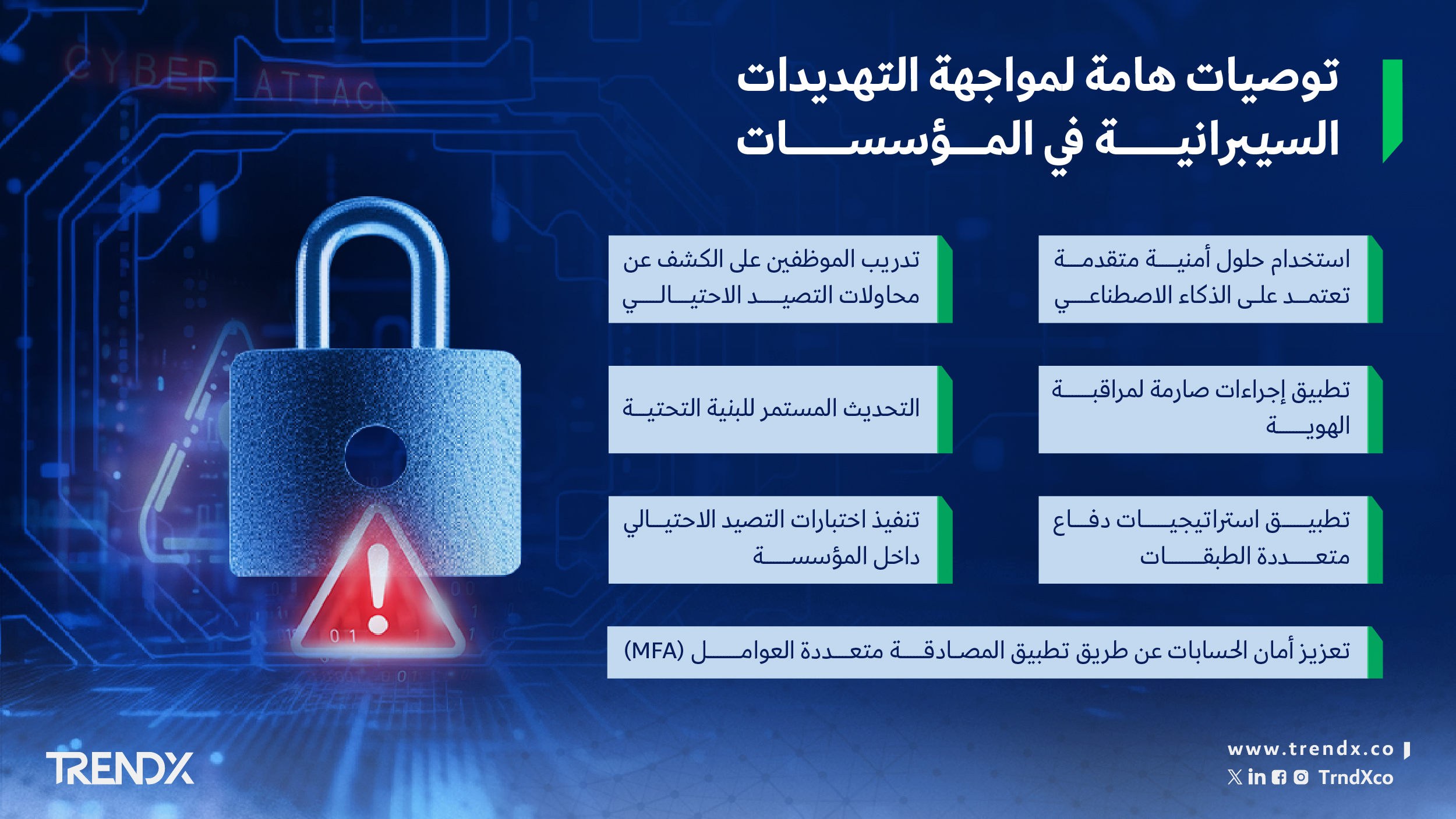

وقدم التقرير مجموعة من التوصيات لمساعدة المؤسسات في مواجهة التهديدات السيبرانية المتزايدة، على رأسها تعزيز الدفاعات الأمنية: عبر استخدام حلول أمنية متقدمة تعتمد على الذكاء الاصطناعي وتوفر حماية مستمرة عبر الأجهزة والهويات وأعباء العمل السحابية.

ويُوصي التقرير بالاستفادة من تقنيات الذكاء الاصطناعي للتعرف على الأنماط الخبيثة واستجابة التهديدات بسرعة أكبر، إذ يمكن لهذه التقنيات أن تساعد في تحسين دقة الكشف وتقليل الوقت اللازم للاستجابة.

كما ينصح بالتحديث المستمر للبنية التحتية للتأكد من أن جميع الأنظمة والبنية التحتية محدثة بأحدث التصحيحات الأمنية والبرامج، وكذلك تطبيق استراتيجيات دفاع متعددة الطبقات التي تشمل الجدران النارية، نظام كشف التسلل، وبرمجيات مكافحة الفيروسات المتقدمة.

وأكد التقرير على أهمية تدريب الموظفين لزيادة وعيهم بالهجمات والتهديدات السيبرانية الشائعة مثل التصيد الاحتيالي والهندسة الاجتماعية.

كما نصح بتنفيذ اختبارات التصيد الاحتيالي داخل المنظمة لقياس استعداد الموظفين ومعرفتهم بكيفية التعامل مع محاولات الاحتيال.

وشدد على أهمية تعزيز أمان الحسابات عن طريق تطبيق المصادقة متعددة العوامل (MFA)، والتي تضيف طبقة إضافية من الحماية تتطلب من المستخدمين تقديم دليلين أو أكثر لإثبات هويتهم.

ونصح باستخدام حلول مراقبة الهوية لاكتشاف الأنشطة المشبوهة التي قد تشير إلى محاولات اختراق باستخدام بيانات اعتماد مسروقة، وكذلك تطبيق إجراءات أمان قوية ومستمرة لحماية البنية التحتية السحابية، بما في ذلك التشفير، مراقبة الوصول، وإدارة الهوية.

وأكد التقرير على أهمية إجراء تقييمات أمنية دورية لبيئات السحابة لتحديد الثغرات الأمنية ومعالجتها بسرع.

ونصح بتحسين التعاون مع الشركاء، للتأكد من أن جميع الشركاء والموردين يمتثلون لمعايير الأمان الخاصة بالمؤسسة، ويمكن ذلك من خلال تقييمات الأمان الدورية والعقود التي تتضمن متطلبات الأمان.

وذكر أضاً أنه يجب الانخراط في تبادل المعلومات حول التهديدات مع الشركاء والمجتمع الأمني الأكبر لتحسين القدرة على التنبؤ بالتهديدات والتعامل معها بشكل استباقي.